- 14 Temmuz 2024

- 0 Comments

- By bilsekai

BULUT BİLİŞİMDE KARŞILAŞILAN SORUNLAR VE ZORLUKLAR

Önceki yazımızda bulut bilişimin öneminden ve getirdiği faydalardan bahsedilmişti. Bulut bilişime bütünsel bir bakış getirmek için bu yazımızda ise bulut bilişimin getirdiği zorluklar ve bu teknolojilerin kullanımının yaygınlaşmasıyla beraber ortaya çıkan sorunlar ele alınacaktır.

Bulut Güvenliğine ilişkin Endişeler

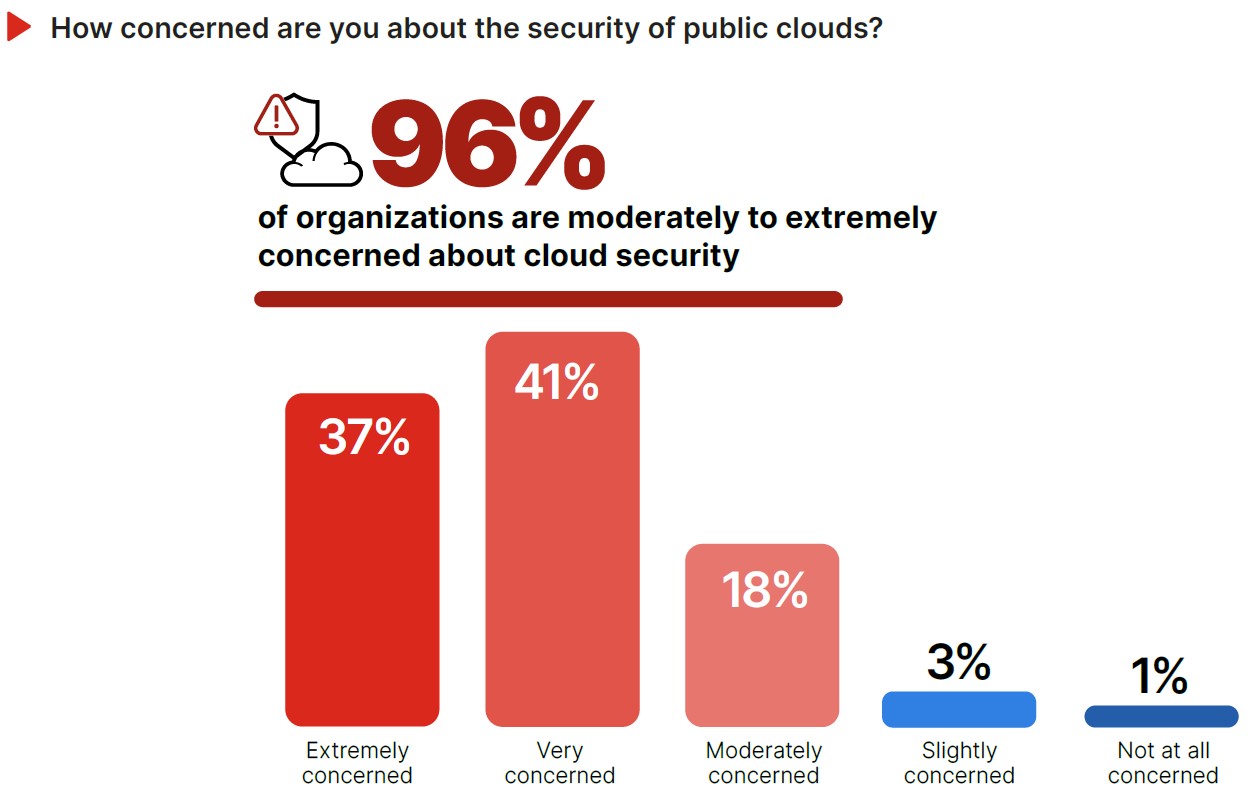

Kuruluşlar algılanan riskler ve bulut ortamlarının güvenliğini sağlamanın karmaşıklığı ile boğuşurken, yıllar boyunca istikrarlı bir şekilde devam eden yüksek siber güvenlik endişesi, bulutun daha hızlı benimsenmesinin önünde önemli bir engel teşkil etmektedir. Genel bulut (public cloud) güvenliğine ilişkin endişe düzeyinin yüksek olması, siber güvenlik topluluğunun potansiyel risk ve tehditleri ele alma konusundaki algı ve hazırlığının kritik bir göstergesidir. Bulut teknolojileri gün geçtikçe daha fazla benimsenmesine rağmen, bulut güvenliğine ilişkin endişelerde ise kayda değer bir iyileşme belirtisi olmadığı görülmektedir. Nitekim Fortinet’in raporunda görüldüğü üzere, toplamda %96 gibi önemli bir çoğunluk yüksek düzeyde endişe duyduğunu ifade etmiştir[1].

Bu endişelerin ortaya çıkmasına sebep olan zorluklar ve bu zorluklardan kaynaklı yaşanan sorunlar genel bulut altyapısından kaynaklıdır. Çünkü bu yapı çoklu kiracılık(multi-tenancy), veri güvenliği yönetimi, satıcı bağımlılığı (vendor lock-in), hizmet değiştirilebilirliği ve SLA yönetimi gibi birçok güvenlik sorunuyla gündeme gelmiştir. Bulut sağlayıcıları yeni kullanıcılara ücretsiz deneme hesapları sunduğu için mevcut müşteriler için sürekli bir altyapı kontrolünün kaybı veya veri güvenliği ihlalleri açısından potansiyel bir risk söz konusudur[2].

Genel anlamda bu zorluklar 4 ana başlıkta toplanmıştır.

- Veri Güvenliği ve Gizliliği: Bulut ortamına taşınan verilerin güvenliği ve gizliliği, en büyük endişelerden biridir. Verilerin yetkisiz erişime, hırsızlığa veya sızıntıya karşı korunması gerekmektedir.

- Uyumluluk ve Yasal Düzenlemeler: Farklı ülkelerde ve sektörlerde, verilerin depolanması ve işlenmesi ile ilgili katı yasal düzenlemeler bulunmaktadır. Şirketlerin, bu düzenlemelere uyum sağlaması zorlayıcı olabilmektedir.

- Erişim Kontrolü ve Kimlik Yönetimi: Bulut ortamında kullanıcıların yetkilendirilmesi ve kimliklerinin doğrulanması, karmaşık bir süreçtir. Yanlış yapılandırılmış erişim kontrolleri, güvenlik açıklarına yol açabilir.

- Veri Kaybı ve Kurtarma: Bulut sağlayıcılarının veri kaybı veya felaket durumlarında veri kurtarma süreçlerinin yeterliliği, önemli bir konudur. Şirketlerin verilerinin yedeklenmesi ve kurtarılması için etkili çözümler geliştirilmelidir.

Bulut Güvenliği Operasyonlarında Karşılaşılan Zorluklar

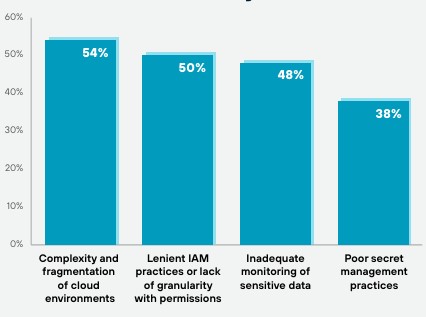

Bulut güvenliği operasyonlarının günlük yönetimi kuruluşlar için çok yönlü bir zorluk teşkil etmekte ve teknolojik, prosedürlere uygun ve insan faktörleri arasında hassas bir denge kurulmasını gerektirmektedir. Bulut ortamlarında veri güvenliği sağlanırken özellikle bulut ortamlarının karmaşıklığı ve dağınık yapısı veri yönetimini zorlaştırmaktadır. Bu zorlukları yansıtan önemli raporlardan birisi Palo Alto’nun 2024 yılında yayınladığı raporda görülmektedir. Rapora göre katılımcıların %54 oranında en çok zorlandığı alan bulut bilişimin karışık ve parçalı tarafları olarak görülmüştür [3].

Aynı raporda katılımcıların %42’si aşırı izinlerdeki artışlardan rahatsız edici olduğunu belirtmesi dikkat çeken bir diğer unsurdur.

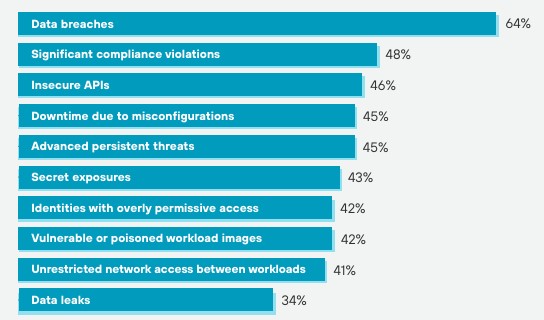

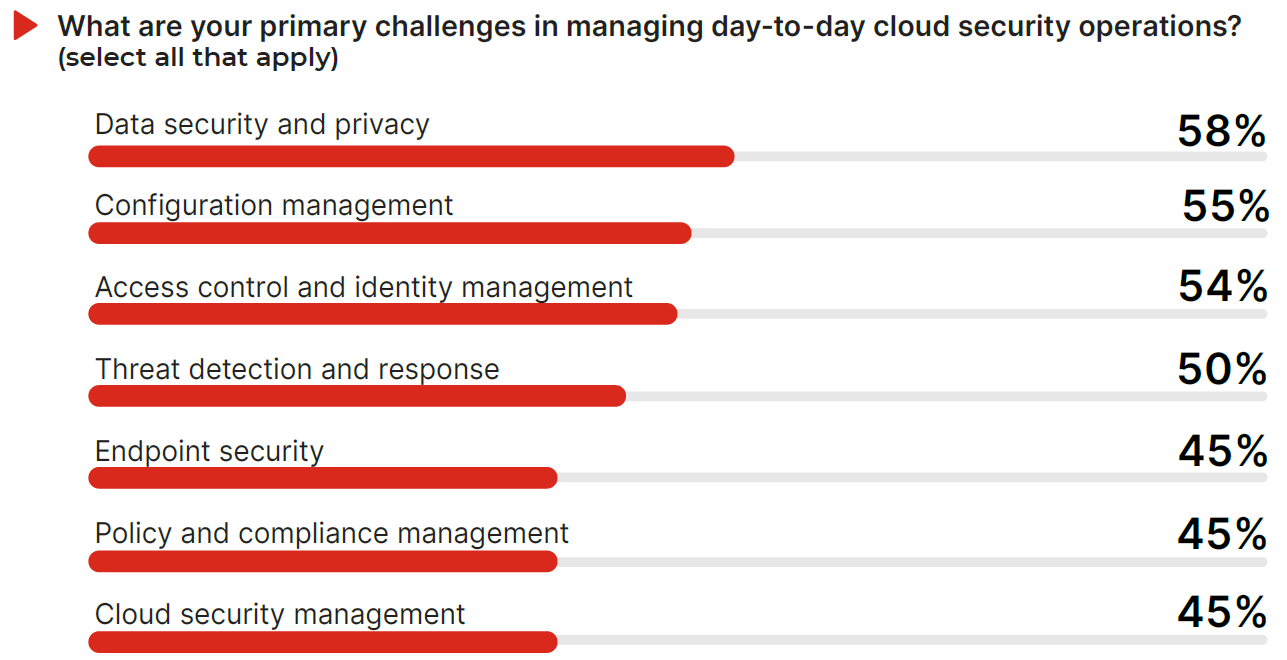

Fortinet’in raporunda bulut bilişim operasyonlarında yönetilmesi en büyük zorlukların ne olduğuyla ilgili sorulan bir soruya aşağıdaki tabloda verilen yanıtlar görülmektedir. Veri güvenliği %58’lik bir oranda ilk sırada çıkarken konfigürasyon yönetimi %55 ile ikinci sırada yer almaktadır. Tek bir yanlış konfigürasyon kuruluşları önemli güvenlik risklerine maruz bırakabileceğinden, bulut konfigürasyonlarıyla ilgili karmaşıklığı ve potansiyel riskleri yansıtmaktadır[4].

Erişim kontrolü ve kimlik yönetimi, katılımcıların %54’ü tarafından belirtilen ve yetkisiz erişimi önlemek için kullanıcı erişimi ve ayrıcalıkları üzerinde sıkı kontrol ihtiyacını vurgulayan bir diğer önemli zorluktur.

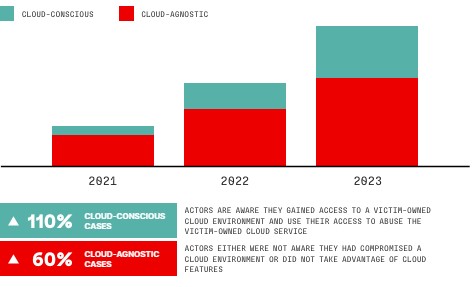

Crowdstrike raporuna göre ise bulut ortamına izinsiz girişler 2022’den 2023’e %75 oranında artarken, bulut bilinci(cloud-conscious) vakaları %110, buluttan bağımsız (cloud-agnostic) vakalar ise %60 oranında artmıştır[5].

Bulut bilinci, bulut iş yüklerini tehlikeye atma becerisinin farkında olan ve bu bilgiyi buluta özgü özellikleri kendi amaçları doğrultusunda kötüye kullanmak için kullanan tehdit aktörlerini yansıtan bir terimdir. Buna göre saldırganlar özellikle bulut ortamlarını hedef alma konusunda aktiftir. Düşmanlara atfedilen bulut bilinçli izinsiz girişlerin %84’ü, hedeflenen izinsiz giriş aktörleri tarafından gerçekleştirilen %16’ya kıyasla, bilinen suç aktörleri tarafından gerçekleştirilmiştir. Rusya merkezli bir siber suç grubu olan “Indrik Spider” bunu en iyi uygulayanlardan biridir[6].

Aynı raporda, ABD, Kanada ve Birleşik Krallık merkezli olan “Scattered Spider” adlı diğer bir suç örgütü, toplam vakaların %29’unu oluşturarak 2023 yılı boyunca buluta yönelik saldırı faaliyetlerini artırarak yıl boyunca hedeflenen bulut ortamlarında kalıcılığını korumak, kimlik bilgilerini elde etmek, ve veri sızdırmak için ilerici ve sofistike bir ticaret tekniği sergilediği belirtilmiştir. Okta ve MGM Resorts gibi büyük firmaları mağdur etmesi buna örnek olarak verilebilir[7].

Çoklu Bulut Güvenliğinin Zorlukları

Uygulamaları ve altyapıyı birden fazla buluta dağıtmak günümüzün iş ortamında yeni normaldir. SANS’ın raporuna göre kurumların yaklaşık %86’sı artan çeviklik, esneklik ve seçenek gibi faydaları sayesinde çoklu bulut (multi-cloud) yaklaşımını benimsemiş durumdadır [SANS].

Ancak kurumlar çoklu bulut ortamlarını kurarken birden fazla bulut hizmet sağlayıcısı (CSP) arasında güvenlik ve uyumluluğu yönetmek, veri taşınabilirliğini sağlamak ve maliyetleri optimize etmek gibi birçok zorlukla karşılaşmaktadır. Palo Alto raporunda da katılanların yarısından fazlası (%54) için bulut ortamlarının karmaşıklığı ve parçalı yapısı büyük bir güvenlik sorunu teşkil etmektedir.

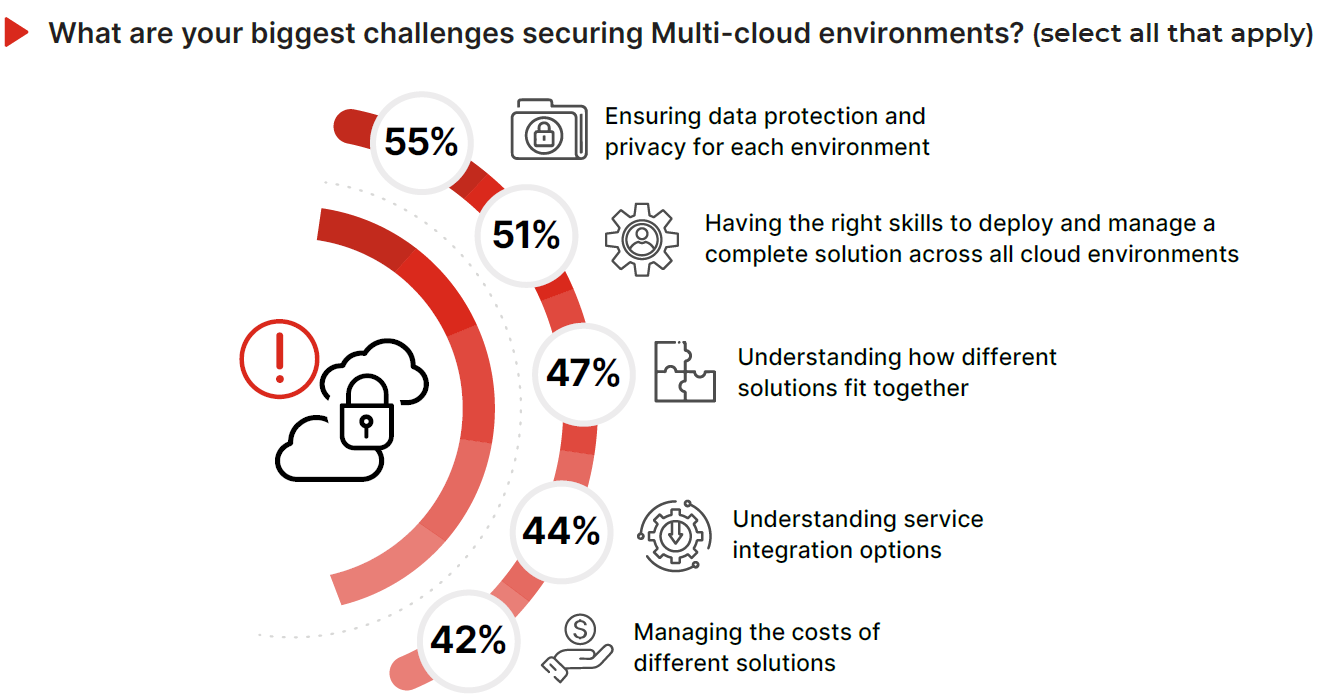

Fortinet raporunda da benzer bulgular görülmektedir. Raporda çoklu bulut ortamlarında, bulut iş yüklerinin güvenliğini sağlamanın karmaşıklığını ve zorluklarını önemli ölçüde artırdığı ve her bir ortamda veri koruması ve gizliliğinin sağlanması, katılımcıların %55’inin endişe kaynağı olarak vurguladığı en önemli sorundur. Bu durum, daha önce kritik operasyonel sorunlar olarak veri güvenliği ve gizliliğine yapılan vurguyla uyumludur ve veriler birden fazla bulut ortamına dağıldığında artan karmaşıklığın altını çizmektedir[8].

Bu endişeler, sağlam güvenlik ve operasyonel verimliliği sürdürmek için çok önemli bir faktör olan çeşitli bulut ortamları arasında sorunsuz entegrasyon ve birlikte çalışabilirlik sağlamanın karmaşıklıklarına dikkat çekiyor.

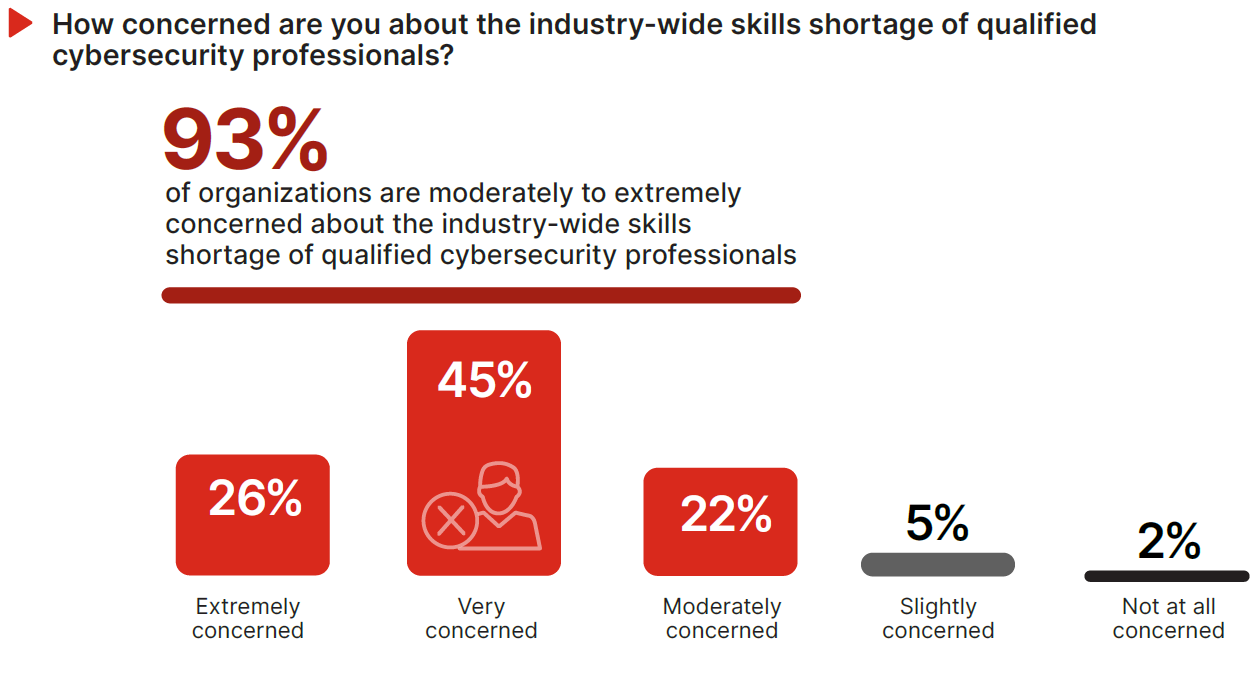

Çoklu bulut ortamlarının güvenliğinin sağlanmasında vurgulanan zorlukların bir yansıması olarak, karmaşık çoklu bulut ortamlarını koruyabilecek vasıflı profesyonellerin eksikliği süregelen kritik bir sektör sorunu olarak öne çıkmaktadır. Ankete katılanların %93 gibi bir çoğunluğu, nitelikli siber güvenlik uzmanlarının sektör genelindeki eksikliğine ilişkin endişelerini dile getirmektedir. Bu kayda değer endişe, giderek karmaşıklaşan siber ortamda güvenlik açıklarını ve operasyonel zorlukları daha da kötüleştiren bir boşluk olan yetkin siber güvenlik uzmanlarına yönelik artan talep ile mevcut işgücü arasındaki açığın arttığını göstermektedir.

Ayrıca ankete katılanların %74’ü, kuruluşlarının şu an da siber güvenlik yetenekleri konusunda bir eksiklik yaşadığını teyit etmektedir. Bu bulgu, beceri eksikliğinin günümüz güvenlik operasyonlarını ve kurumlardaki stratejik girişimleri ne ölçüde etkilediğini ölçmektedir.

Palo Alto raporunda birden fazla konuma yayılan verilerin izlenmesi ve korunması zor olduğu belirtilmiştir. Güvenlik ekiplerinin, her ortamın kontrolleri ve yapılandırmaları hakkında derinlemesine bilgi sahibi olmasının yanı sıra, birden fazla ekip arasında güvenlik çalışmalarını koordine etme becerisine sahip olmasının güç gerektirdiği belirtilmiştir[9].

Bu durum bulut teknolojilerinin de benimsenmemesini zorlaştırmaktadır. Bu konu ile ilgili daha geniş bilgi edinmek isteyenler ilk yazımıza bakabilirler. Kuruluşların buna karşı izlemesi gereken yaklaşımlar ve çözüm önerileri için de ikinci yazımızdan faydalanabilirler.

Bulut geçişlerinde yaşanan zorluklar

Bulut güvenliğinde çoklu kiracılık, bulutun çok çeşitli kullanıcılara temas olmadan hizmet sağlama yeteneğini ifade eder. Bu, farklı kullanıcıları birbirinden ayıran sanal makineler (VM’ler) ve hipervizörler aracılığıyla elde edilir. Hipervizör izolasyonunun kendisi bir güvenlik sorunudur çünkü kırılabilir ve saldırganlar diğer kullanıcılara erişmek için bu izolasyonu kullanabilir. Bu hem veri güvenliğini ihlal ederken hem de sektör rakiplerini aynı makineye yerleştirmek bant genişliği ve kaynaklar için rekabet yaratabilir.

Bulut güvenliğinin bir diğer temel unsuru da kimlik ve erişim yönetimidir(IAM). Güvenlik ekiplerinin yalnızca kullanıcı kimliklerini izlemesi ve güvence altına alması değil, aynı zamanda iş yükü kimliklerini (workload identities) de hesaba katması gerekmektedir. Giderek daha fazla şirket iş yüklerini buluta taşıdıkça, oluşturulan iş yükü kimliklerinin sayısında hızlı bir artış görülmektedir. Günümüzde her 10 iş yükü kimliği için bir insan kimliği (human identity) bulunmaktadır. Bu sorun, her 50 iş yükü kimliği için bir insan kimliğine sahip olan küçük ve orta ölçekli işletmeler arasında daha da ciddidir. Örnek olarak Microsoft’un 2023 yılında müşterilerinin bulutlarında keşfettiği 209 milyon olan kimlik verisine bakılabilir[10].

İş yükü kimliklerinin sayısı insan kimliklerinin sayısını geride bırakmaya devam ettiğinden, her birinin göreceli riskini göz önünde bulundurmak önemlidir[11].

İş yükü kimliklerinin güvenliğini sağlamak da insan kimliklerine göre çok daha zordur çünkü açıkça tanımlanmış bir yaşam döngüsüne sahip değildirler. Yeni bir çalışan veya üçüncü taraf bir yüklenici şirketinize katıldığında, genellikle İK ve diğer ilgili süreçlerin eşlik ettiği açıkça tanımlanmış bir başlangıç tarihine sahip olurlar. Kurumunuzla olan ilişkileri sona erdiğinde (yeni bir işe geçtikleri veya sözleşmeleri sona erdiği için), bu son tarih de birden fazla şirket sisteminde açıkça belirtilir.

Ancak aynı durum iş yükü kimlikleri için geçerli değildir, bu kimlikler yavaş yavaş azalabilir ve devre dışı kalabilir. Bu durum özellikle çoklu bulut ortamlarında gölge BT(Shadow IT)’nin yaygın kullanımı düşünüldüğünde geçerlidir. Aktif olmayan kimlikler (inactive identities), aktif kimliklerle (active identities) aynı şekilde izlenmez ve bu da onları, ortamınızda yanal olarak hareket etmek için kimlik veya kimlik bilgilerinden yararlanabilecekleri için düşmanların tehlikeye atması için çekici bir hedef haline getirir. İş yükü kimlikleri de koda manuel olarak gömülebilir ve bu da istenmeyen sonuçları tetiklemeden temizlenmelerini zorlaştırmaktadır[12].

Palo Alto raporunda yetersiz erişim yönetimi, kuruluşların %35’i tarafından en önemli sorun olarak gösterilmekte ve kuruluşların bulutta kimin neye erişebileceğini kontrol etme konusunda karşılaştığı zorluklar vurgulanmaktadır. Erişim kontrolüyle ilgili kaygılar özellikle Latin Amerika gibi bölgelerde ciddi boyutlara ulaşmaktadır: Ankete katılanların %44’ü etkili kimlik ve erişim yönetimi çözümlerine ihtiyaç duyulduğunu belirtmektedir[13].

Bulut Hizmet Kalitesinde Yaşanan Sorunlar

Burada dikkat edilmesi gereken hususlardan biri hizmetin kararlılığıdır(stability). Gerekli talebi karşılamak için bir dizi kural tarafından kontrol edilen kaynakların artırılması/azaltılması bulutun bir özelliğidir. Bununla ilgili en büyük sorun, kullanıcıların talebe göre kaynakları artırıp/azaltıp gitmesine yardımcı olurken, çıkarılan kaynaklarda kullanılan veriler için doğrudan bir risk oluşturmasıdır. Bir bulut sağlayıcısı, çıkarılan kaynakları başka bir kullanıcıya atamadan önce temizlemek için uygun uyumluluk kurallarına uymazsa, ilk kez kullanılan hassas veriler için yüksek bir güvenlik sorunu yaratır.

Bir diğer husus ise hizmetin kullanılabilirliğidir (availability). Bulut sağlayıcısı tarafından veri tabanının bütünlüğünü korumak ve kullanıcının talebi üzerine kullanılabilir durumda tutmak için verilen bir garantidir. Arıza durumunda kaynakların ve veri güvenliğinin kabul edilebilir şekilde kullanılamaması için sağlayıcı ve kullanıcı arasında güven ve anlaşmalar olmalıdır. Bir arıza durumunda koşulları ve verilerin iadesini ve kabul edilebilir bir dinlenme süresini açıkça tanımlayan Hizmet Seviyesi Anlaşmaları (SLA’lar) olmalıdır. Kullanıcı ve sağlayıcı arasında uygun yöntemler veya SLA’lar mevcut değilse, bu bir veri kaybı güvenliği sorunu yaratır.

Sonuç

Bulut bilişim, sunduğu pek çok faydaya rağmen, verilerin güvenliği, uyumluluk ve yasal düzenlemeler, erişim kontrolü ve kimlik yönetimi gibi başlıca sorunlar, bulut bilişimin yaygınlaşmasının önünde büyük engeller oluşturmaktadır. Çoklu bulut stratejileri ve bulut güvenliği operasyonlarında karşılaşılan zorluklar, şirketlerin bu teknolojiyi etkin bir şekilde kullanmalarını zorlaştırmaktadır. Bu yazıda ele alınan zorlukları ve çözüm önerilerini göz önünde bulundurarak, bulut bilişimde başarılı olmanın yollarını aramaya devam etmek önemlidir. Bulut teknolojilerinin sunduğu avantajlardan tam anlamıyla yararlanmak için, bu zorlukların üstesinden gelecek nitelikte çözüm stratejileri oluşturmak gerekir.

Bir sonraki yazımızda strateji oluşturmak için gereken metotlar üzerine değinilecektir.

[1] Fortinet & Cybersecurity Insiders – Cloud Security Report 2024

[2] Firas Hanna Zawaideh, Waheed Ali H. M. Ghanem, M. Hafiz Yusoff, Syarilla Iryani A. Saany, Julaily Aida Jusoh, Yousef A.Baker El-Ebiary – The Layers of Cloud Computing Infrastructure and Security Attacking Issues

[3] Palo Alto Networks – The State of Cloud-Native Security Report 2024

[4] Fortinet & Cybersecurity Insiders – Cloud Security Report 2024

[5] Crowdstrike – Global Threat Report 2024

[6] https://attack.mitre.org/groups/G0119/

[7] https://attack.mitre.org/versions/v14/groups/G1015/

[8] Fortinet & Cybersecurity Insiders – Cloud Security Report 2024

[9] Palo Alto Networks – The State of Cloud-Native Security Report 2024

[10] Microsoft – State of Multicloud Security Report 2024

[11] Thales – Cloud Security Study Global Edition 2024

[12] Microsoft – State of Multicloud Security Report 2024

[13] Palo Alto Networks – The State of Cloud-Native Security Report 2024

Leave a comment